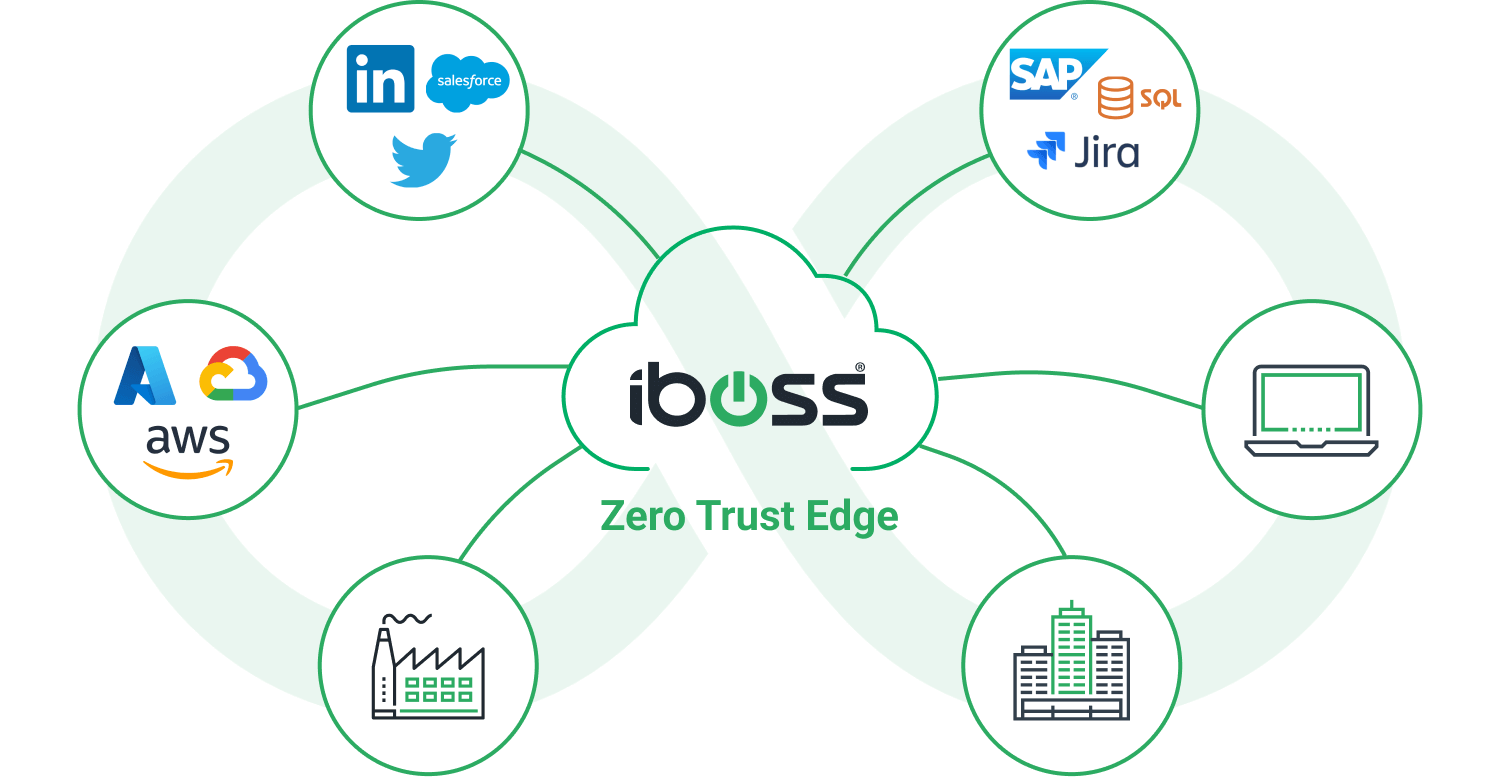

Al reemplazar la VPN heredada con ZTNA, los dispositivos proxy heredados con Security Service Edge y el VDI heredado con Browser Isolation, iboss Zero Trust SSE permite a los administradores de redes y administradores de seguridad conectar de forma segura a los usuarios remotos con aplicaciones locales y en la nube de forma directa y segura con malware. defensa, políticas de cumplimiento, prevención de pérdida de datos, CASB y registro aplicado a cada transacción. El servicio iboss Zero Trust SSE también puede brindar funcionalidad de seguridad a escala y es compatible con el descifrado HTTPS, lo que permite inspeccionar y aplicar seguridad a los datos dentro de conexiones cifradas. Con iboss Zero Trust SSE, los administradores de red y los administradores de seguridad pueden reducir los costos al eliminar la necesidad de VPN heredados, dispositivos proxy y VDI, así como también reducir el riesgo de infracciones y pérdida de datos.

iBoss Zero Trust SSE

Descripción general

%2010.22.56%20a.m..png)

%2010.22.59%20a.m..png)

%2010.23.04%20a.m..png)

%2010.23.07%20a.m..png)

Reemplace las VPN heredadas con una arquitectura Zero Trust que brinda seguridad mejorada y la mejor experiencia para el usuario final

Proteja los datos con Zero Trust para evitar infracciones y pérdidas de datos, al mismo tiempo que proporciona una mejor experiencia de usuario

Reduzca el riesgo de pérdida de datos e infracciones con acceso seguro a recursos confidenciales sin otorgar acceso a toda la red privada

Proporcione acceso seguro a recursos autorizados desde dispositivos no administrados sin el alto costo de las soluciones VDI tradicionales

%2010.23.12%20a.m..png)

%2010.23.14%20a.m..png)

%2010.23.17%20a.m..png)

%2010.23.20%20a.m..png)

Ahorros sustanciales en costos con la última tecnología de seguridad basada en la nube

Seguridad, registro y visibilidad permanentes de todos los accesos a los recursos

Acceso remoto continuo sin intervención del usuario final, lo que elimina la necesidad de que los usuarios activen manualmente una VPN

Conexiones directas y seguras con visibilidad completa y registro para conexiones ultrarrápidas a Microsoft O365

Reeplace los dispositivos de proxy heredados

Habilite el acceso a aplicaciones y datos para trabajadores remotos

Proporcione acceso a aplicaciones para BYOD, contratistas y terceros

Mejore las velocidades de conexión a Microsoft 365 y Teams

Reduzca o elimine el espacio del centro de datos

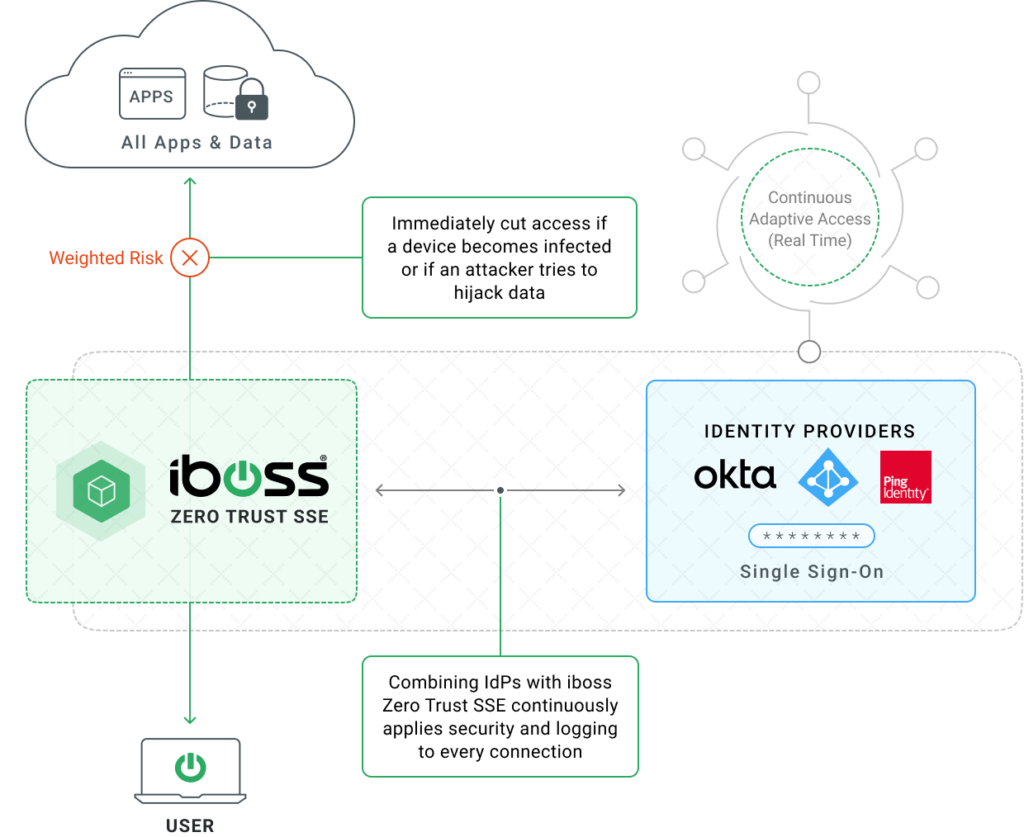

Combine iBoss con cualquier

proveedor de identidad

Extienda el acceso adaptativo condicional más allá del inicio de sesión para que se aplique continuamente para cada solicitud

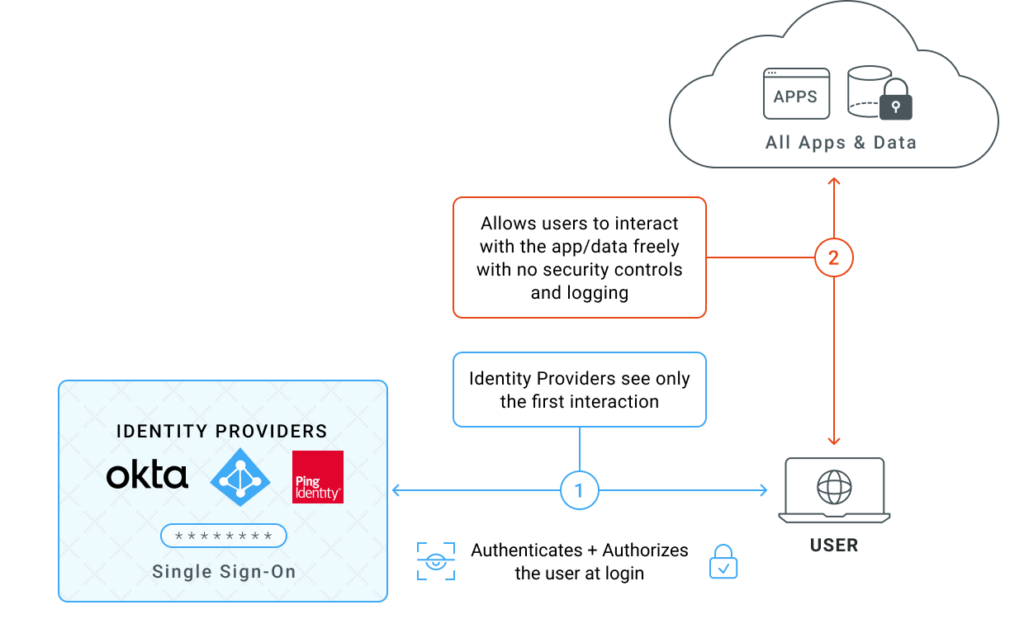

Sin iBoss

Con iBoss

Los proveedores de identidad solo autentican y autorizan cuando un usuario inicia sesión. Además, las decisiones de acceso adaptativo solo ocurren durante el proceso de inicio de sesión cuando los usuarios interactúan con el IdP. Esto deja la gran cantidad de interacciones entre usuarios y aplicaciones completamente desprotegidas y hace que los equipos de seguridad no vean las interacciones más importantes que ocurren después del inicio de sesión.

Por ejemplo, si le roban la sesión a un usuario, un atacante puede usar esa sesión para interactuar libremente con la aplicación y los datos protegidos porque no hay controles adicionales que se realicen después del inicio de sesión. Si un dispositivo se infecta con ransomware, los datos son vulnerables a ser criptobloqueados libremente, ya que no hay forma de cortar el acceso inmediatamente después de la infección. Si ocurre el secuestro de datos, no hay forma de prevenirlo o verlo porque los usuarios tienen libre interacción con los datos, las aplicaciones y los servicios después de iniciar sesión.

Al combinar un proveedor de identidad con iboss Zero Trust SSE, el acceso adaptable se amplía para que cada interacción individual entre un usuario y una aplicación se inspeccione y se ejecute a través de decisiones de acceso adaptable. Esto se debe a que no hay forma de que el usuario interactúe con datos, aplicaciones y servicios sin atravesar el iboss Zero Trust SSE, que puede aplicar decisiones de acceso adaptativo de forma continua y en tiempo real.

Por ejemplo, si se roba una sesión de usuario y un atacante intenta usar esa sesión en una región remota, iboss Zero Trust SSE evitará el acceso aunque la sesión aún sea válida porque puede determinar que la ubicación de inicio de sesión no coincide con la ubicación de acceso. Si un dispositivo se infecta con ransomware, iboss Zero Trust SSE puede cortar el acceso a todas las aplicaciones y datos confidenciales de inmediato, sin esperar a que caduque la sesión de inicio de sesión. Si se intenta el secuestro de datos, iboss Zero Trust SSE puede cortar el acceso inmediatamente, ya que iboss puede ver y controlar todas las transferencias de datos en tiempo real y aplicar controles y acceso adaptable continuo después de iniciar sesión.

Con la confianza de organizaciones de todo el mundo